Los ciberdelincuentes saben perfectamente que la forma más directa de obtener información sensible es a través de obtener las credenciales de acceso a tus datos.

En un panorama donde la información que colocamos en Internet es cada vez más importante, la seguridad de nuestras cuentas en línea es más crucial que nunca.

Las contraseñas, a menudo consideradas una de las primeras barreras de defensa, son también uno de los eslabones más débiles en la cadena de seguridad. A medida que la tecnología avanza, los atacantes han desarrollado métodos sofisticados para comprometerlas, poniendo en riesgo nuestra información personal, de una organización y financiera.

En ese marco, exploraremos los diversos tipos de ataques a las contraseñas que existen y ofreceremos estrategias efectivas para cubrirnos de estas amenazas. De este modo, podremos fortalecer nuestra seguridad y privacidad, manteniendo nuestros datos a salvo.

Ataque de fuerza bruta

Este método es sin dudas de los más populares que utilizan los ciberdelincuentes para adivinar la contraseña de la víctima.

A partir de herramientas automatizadas, se busca corroborar todas las combinaciones posibles hasta encontrar la correcta.

Si bien es un método que carece de sofisticación, la realidad es que suele ser efectivo si no se cuenta con medidas de seguridad adecuadas, ya sea en las mismas contraseñas o en las pantallas de acceso.

Como prevenir ataques de fuerza bruta:

- Si eres el administrador de un sitio, implementa políticas de bloqueo luego de un cierto número de intentos de sesión.

- Asegura que las contraseñas que utilices tengan una extensión adecuada, a poder ser, de 10 caracteres o más.

- Utiliza gestores de contraseñas para generar y almacenar las credenciales, siendo estas robustas.

Ataque de diccionario

Este método es similar a la fuerza bruta, sin embargo, difiere principalmente en el marco de las contraseñas posibles que se prueba dentro de la pantalla de inicio de sesión.

En lugar de utilizar todas las combinaciones posibles, únicamente se usa una lista de palabras o frases típicamente aplicadas como contraseñas para ganar acceso no autorizado.

Dentro de esa lista podemos hallar combinaciones sumamente débiles como secuencias de números y palabras que suelen venir por defecto en los dispositivos tales como «admin«, «root«, «password«, entre otras.

Además, pueden utilizar contraseñas que se han filtrado en bases de datos robadas.

Como prevenir ataques de diccionario:

- Aplica políticas seguras de contraseñas que requieren el uso de letras, números, símbolos y caracteres especiales.

- Al igual que en la fuerza bruta, implementa un bloqueo a la hora de querer iniciar sesión tras varios intentos.

- Dentro de una organización, se puede hacer una auditoría de contraseñas para identificar potenciales riesgos relacionados a las mismas.

Password spraying

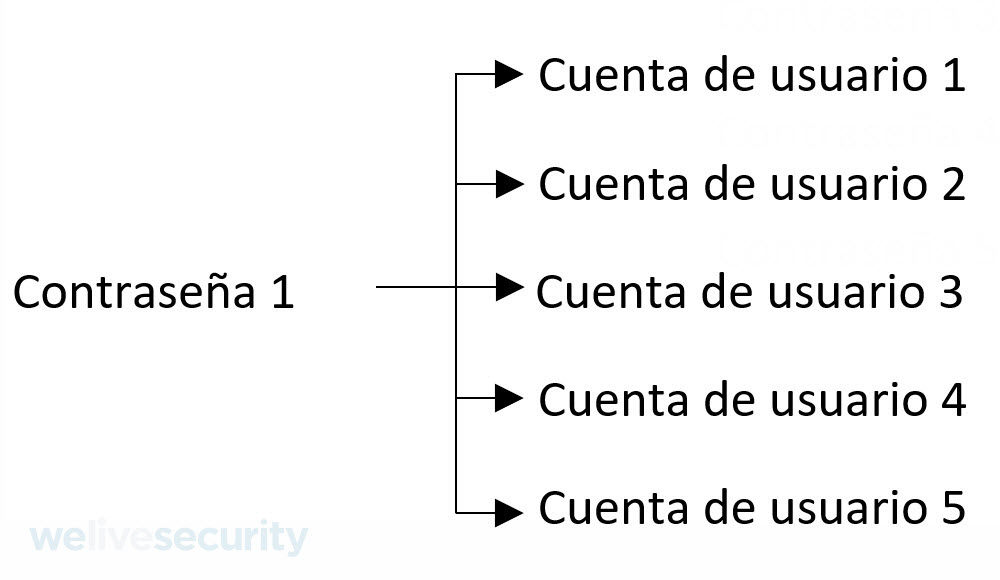

Este método (que traducido al español sería algo como pulverización de contraseñas) va más allá y en lugar de probar varias contraseñas en una sola cuenta, se dirige a diversas cuentas probando la misma contraseña.

Dado que la pulverización de contraseñas consiste en intentar una contraseña en diferentes cuentas, los bloqueos a la hora de iniciar sesión no suelen ser una medida de excelente eficacia.

Este proceso suele automatizarse y llevado a cabo de forma gradual para evadir su detección.

Como prevenir ataques de pulverización de contraseñas:

- Utiliza contraseñas únicas y complejas para cada usuario.

- Realiza una auditoría regular y actualiza las políticas de contraseñas si estas en una compañía.

- Aplica un cambio de contraseñas periódico tanto a nivel personal como empresarial.

Credential Stuffing

Esta metodología (que traducida al español sería algo como relleno de credenciales) consiste en el uso de bots para obtener acceso a las cuentas de los usuarios mediante credenciales previamente comprometidas.

Esto quiere decir que el ciberdelincuente debe tener acceso a una lista de contraseñas que ya fueron previamente filtradas. Por ende, y entendiendo que esas pueden estar vinculadas a una contraseña en concreto, el acceso suele ser más ágil.

Además, se toma ventaja de la tendencia de reutilizar contraseñas a lo largo de múltiples cuentas.

Como prevenir ataques de relleno de credenciales:

- Evita totalmente utilizar la misma contraseña en múltiples cuentas.

- Usa un gestor de contraseñas para facilitar la generación de credenciales únicas para cada cuenta.

- Implementa un bloqueo de inicio de sesión luego de varios intentos.

Ataque basado en un keylogger

El keylogger es un tipo de malware diseñado para captar las pulsaciones del teclado, registrarlo y luego poder utilizarlo para acceder las cuentas del usuario.

La manera en la que el malware es instalado en la computadora del usuario varía, pero podemos incluir métodos de ingeniería social, phishing, descarga directa de Internet o incluso un USB.

La parte interesante de esta metodología es que no requiere de realizar intentos de inicio de sesión constantes, ya que las credenciales fueron robadas en texto plano y de una vez.

Para la víctima puede ser un calvario absoluto, ya que incluso teniendo una contraseña robusta, el acceso ilícito puede estar garantizado, sabiendo que el espionaje realizado por parte del ciberdelincuente ya está registrado.

Como prevenir ataques basados en el uso de un keyogger:

- Mantén todos tus sistemas actualizados a sus últimas versiones de seguridad.

- Utiliza protección antimalware actualizado en los dispositivos.

- Aplica la lógica y el sentido común en Internet, evitando descargar cualquier archivo o adjunto que recibas por correo.

- Vigila el tipo de contenido que posee un USB que deseas insertar en tu equipo.

Adicionalmente, podemos nombrar otras buenas prácticas para fortalecer aún más la seguridad de tus cuentas:

- Utiliza la autenticación multifactor (MFA) para ayudar a mitigar el potencial impacto de los diferentes ataques que hemos estado recopilando. De esta manera, a los ciberdelincuentes no les será suficiente con poseer las credenciales básicas.

- Evita escribir las contraseñas en lugares físicos y visibles al público. Siempre será mejor usar gestores de contraseñas.

- Verifica si tus credenciales fueron vulneradas en algún sitio web como HaveIBeenPwned.

Habiendo visto las diferentes metodologías de ataque, así como también consejos de prevención, disminuimos notablemente la posibilidad de ser víctimas de un incidente de seguridad que vulnere nuestras credenciales.

Los ataques a las contraseñas representan una amenaza constante dentro del entorno digital en el que nos encontramos actualmente, y su variedad exige una respuesta multifacética. Aplicando un enfoque integral y consciente, podremos salvaguardar nuestra información personal y profesional en un mundo cada vez más interconectado.