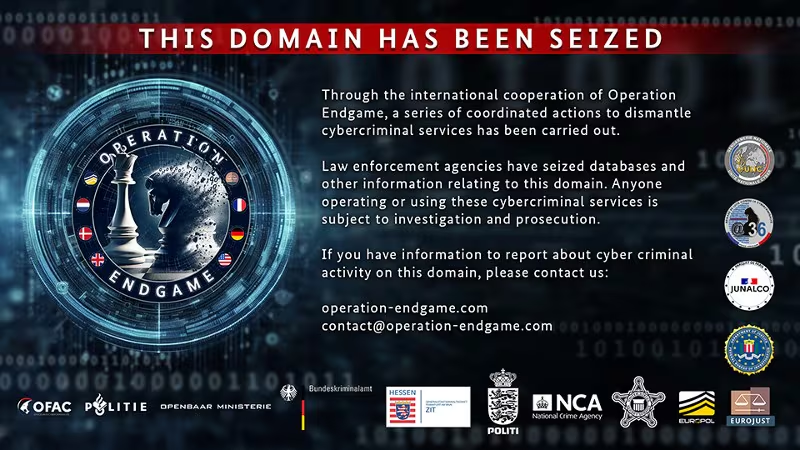

Las fuerzas del orden la denominaron ‘Operation Endgame’ y contó con apoyo de varios países a nivel mundial para poner fin a muchos ecosistemas de botnets.

Entre el pasado 27 de Mayo y 29 de Mayo, las llamadas fuerzas internacionales del orden han desarrollado una operación coordinada comandada por la Europol que apuntaba a cerrar muchas páginas ‘dropper’ que incluían Malware, infectando a los usuarios e introduciendo sus dispositivos en una red de bots.

Estas acciones fueron desarrolladas por autoridades presentes en países como Alemania, Francia, Dinamarca, Estados Unidos, Reino Unido y Países Bajos, así como también acciones policiales en Ucrania, Suiza, Armenia, Portugal, Rumania, Canadá, Lituania y Bulgaria, buscando arrestar o interrogar a sospechosos, acusados de dejar sin funcionamiento a servidores mediante las redes de bots.

Es la mayor operación en contra de las botnets, cruciales también para la distribución de virus ransomware.

¿QUÉ ES UNA PÁGINA DROPPER Y UNA BOTNET?

La idea principal de una página dropper es instalar un software malicioso mediante una un archivo ejecutable que puede parecer inofensivo, donde desde allí es posible descargar e instalar otros virus informáticos peligrosos en una computadora. Esta acción se realiza de esta forma para esconderse y evitar ser detectado por los sistema de seguridad del equipo.

Muchos de los droppers se ocultan mediante un archivo comprimido, para también pasar desapercibido por la seguridad del dispositivo.

Pues justamente para este caso, ese malware adentraba al equipo infectado en una red de bots.

Una botnet es un conjunto de dispositivos con acceso a internet los cuales están subordinados a las acciones que realice el dueño de la misma, las cuales involucran ataques de denegación de servicio, minería de criptomonedas, entre otros. No hay un número de dispositivos máximos que pueden ser parte de una botnet, pero lo que sí es cierto es que a mayor cantidad de equipos, más peligroso se vuelve, pues la cantidad de recursos que se dispone para realizar ciberataques incrementa.

Los códigos maliciosos de los virus droppers eran cruciales para la gestión de estas botnets, ya que podían realizar ataques en cadena e incluso actuar para que carguen otras acciones maliciosas, como escalada de privilegios y robo de credenciales.

Las operación no solo fue perpetrada en el ciberespacio, los estados de Europol también consiguieron realizar varias detenciones en países como Armenia, Ucrania y Portugal, además de tirar abajo cerca de 100 servidores en países europeos y 2.000 dominios quedaron bajo control de las fuerzas del orden.

También se añade en el comunicado que uno de los sospechosos contenía una billetera de 69 millones de euros en criptomonedas conseguidas mediante virus ransomware. «Las transacciones del sospechoso están siendo monitoreadas constantemente y se ha obtenido un permiso para tomar acciones sobre estos activos», publica Europol.

«La Operación Endgame no termina aquí. Nuevas acciones serán tomadas próximamente. Los sujetos que aún no hemos atrapado serán forzados a hacerlo por sus propias acciones», añade el comunicado.

Todas las nuevas medidas tomadas por La Oficina Europea de Policía serán publicadas en el sitio web de la operación, poniendo al tanto a toda la población mundial sobre los pasos a seguir.